根據加密專家社群整理與外媒綜合報導,跨鏈協議「LayerZero」近期點名指稱,本週發生的「KelpDAO」重大駭客事件,極有可能與北韓駭客組織「*Lazarus*(拉撒路)」有關。此次攻擊鎖定 *跨鏈橋* 與 *驗證網路* 的關鍵基礎設施,凸顯「單一驗證節點」結構的致命風險,成為去中心化金融(DeFi)與跨鏈協議安全架構的最新警訊。

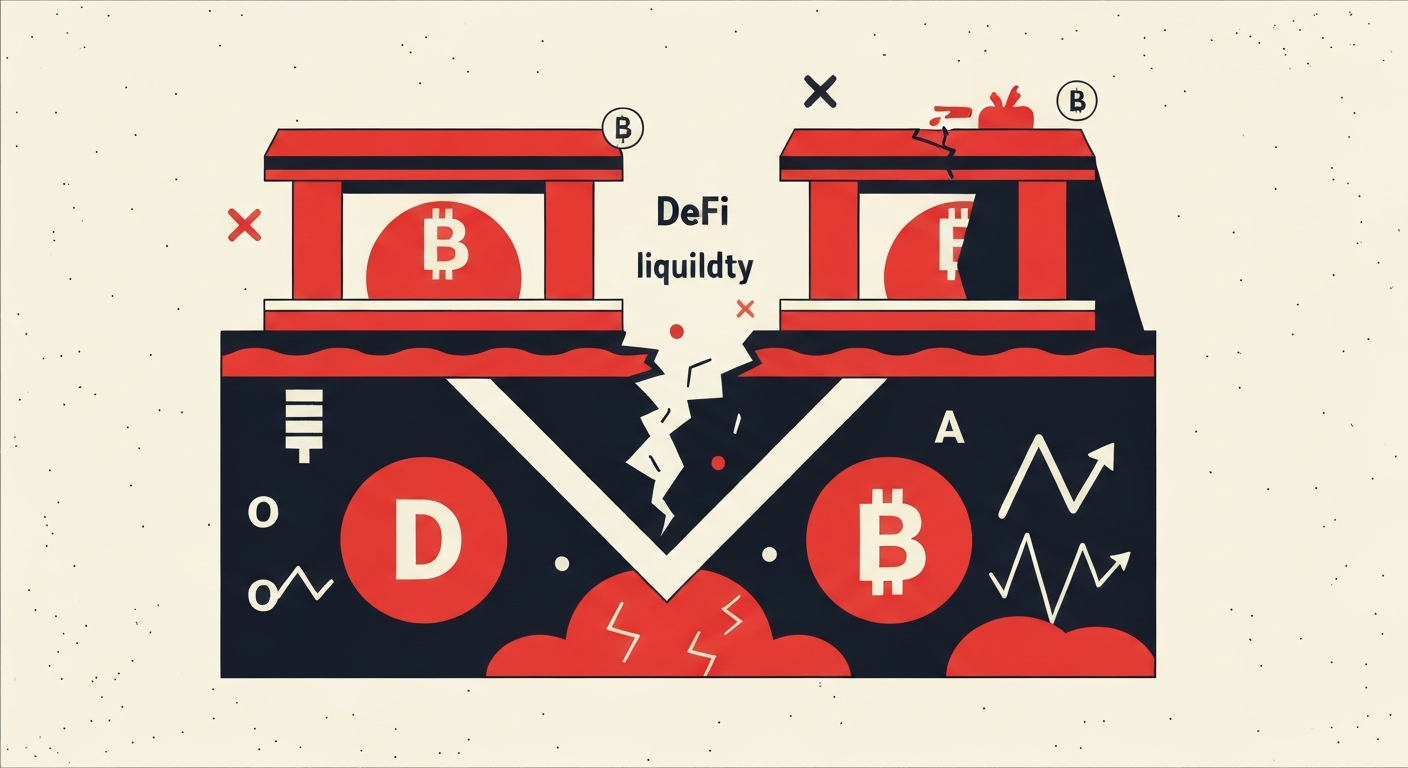

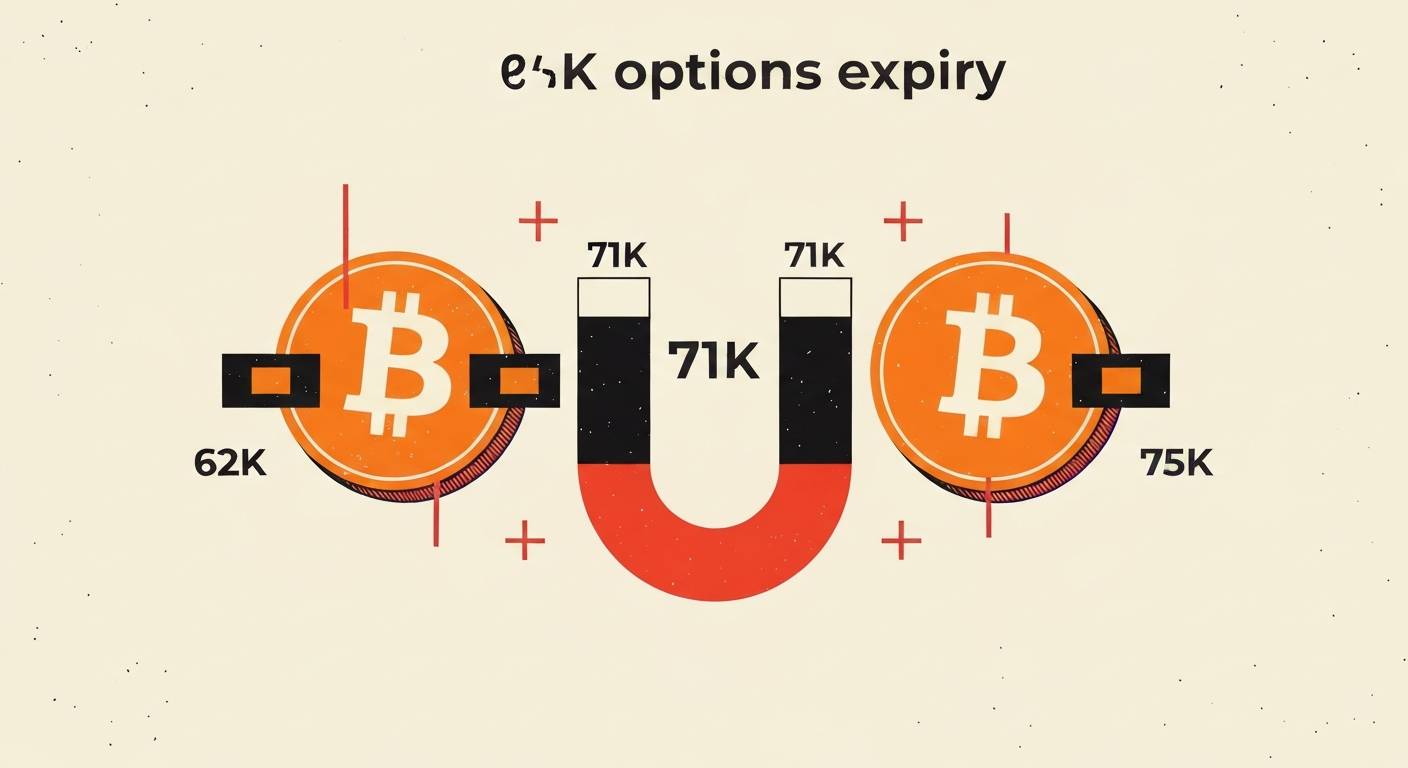

根據 18 日(當地時間)揭露的鏈上數據,攻擊者從 KelpDAO 的 *rsETH* 流動性池中轉出約 2.92 億美元(約新台幣 429.6 億元)資產,成為今年以來規模最大的 DeFi 竊盜案之一。數據平台 DeFiLlama 統計顯示,事件爆發後 24 小時內,整體 DeFi 鎖倉總價值(TVL)下滑約 7%,降至約 850 億美元水位,顯示市場情緒明顯轉趨保守。LayerZero 在初步鑑識報告中指出,*Lazarus* 參與的「可能性偏高」,但仍強調目前屬於「高可信度推測」,尚未給出最終定論。

這起攻擊以多階段、精準設計的方式展開,鎖定的是 LayerZero 的「*分散驗證網路(DVN)*」周邊基礎設施。報告指出,駭客首先入侵並「污染」負責向 DVN 提供鏈上資料的 RPC 基礎設施,接著發動分散式阻斷服務攻擊(DDoS),迫使系統自動切換到原本作為備援、但安全性較弱的備用節點。

在這個「被誘導的備援環境」下,驗證網路開始接收遭竄改的跨鏈交易數據,將惡意跨鏈轉帳視為「正常請求」並簽名放行,資金於異常被發現前即已被迅速轉走。LayerZero 強調,關鍵問題不在於協議核心程式碼,而是 KelpDAO 採用的「*1-of-1 DVN*」結構——也就是只依賴「*單一驗證節點*」做最終判斷。

LayerZero 表示,早在內部審查與合作方溝通階段,就曾多次提醒 KelpDAO,單一驗證者架構屬於「*單點故障(Single Point of Failure)*」風險,並建議升級為多節點的「*多重驗證網路(Multi-DVN)*」,以分散信任與提高攻擊門檻。不過這項建議未被採納,使得駭客只要成功控制一組關鍵驗證節點,就有機會繞過整個跨鏈安全機制。

若當初部署的是「多 DVN 架構」,攻擊者必須同時控制多個獨立驗證節點,或同步污染多套 RPC 基礎設施,難度與成本都將大幅拉升。瑞波幣(XRP)母公司 Ripple 技術長大衛·舒茲(David Schwartz)就此評論指出,這是一場「*精密度遠超外界預期的 LayerZero 基礎設施攻擊*」,而駭客之所以能得逞,「很大程度是利用了 KelpDAO 在營運與風險管理上的疏失」。

事件發生後,LayerZero 迅速關閉並淘汰遭鎖定的 RPC 節點,重建並恢復 DVN 功能,同時檢查其他合作協議是否被波及。官方強調,暫未發現類似攻擊擴散至其他跨鏈協議,也沒有協議核心程式碼或私鑰(Private Key)外洩的跡象。多位安全研究員因此認為,這次更像是「*架構設計與驗證配置的失敗*」,而非底層技術本身崩潰,對 LayerZero 基礎技術信任度雖受損,但仍保有一定防線。惟就已流失資金而言,目前追回前景仍被形容為「高度不確定」。

在攻擊者身分方面,LayerZero 在公開的鑑識報告中透露,鏈上資金流向與操作模式中,出現多處與北韓駭客組織 *Lazarus* 旗下「TraderTraitor」團隊相似的技術特徵,包括過往攻擊羅寧網路(Ronin)、多家交易所與錢包服務時出現的路由、混幣工具及跳板錢包模式。LayerZero 表示,目前已將相關證據移交多國執法與金融監管機構,並展開跨境資金追蹤與黑名單標記。

「評論」這意味著,本次事件在官方層面被視為「*國家級駭客行動*」的可能性相當高,處理方式也不再只是一般民間資安事件,而是牽涉制裁、反洗錢與國際執法合作的複合議題。

*Lazarus* 近年來已多次被指控針對加密產業發動攻擊。包括 2022 年針對羅寧網路的 6.25 億美元竊盜案在內,多起重大駭客事件皆被美國財政部與聯合國報告點名與 *Lazarus* 有關,且相關報告指出,被盜資金疑似被北韓用於發展武器與飛彈計畫。更令人擔憂的是,近一年來該組織還被發現以「假求職者」身份滲透 Web3 公司內部,從內部開發與部署環節植入惡意程式,攻擊手法愈趨多元與隱蔽。

從攻擊面來看,*跨鏈協議* 正快速成為「國家級攻擊者」眼中的理想標靶。一方面,跨鏈橋天然匯集多條公鏈資產與流動性,是整個 DeFi 生態系的「*資金樞紐*」;另一方面,只要驗證網路設計出現「*單點故障*」,就有可能透過控制少數節點取得不相稱的高權限。本次事件中首次被大規模實戰驗證的「*RPC 污染*」手法,更被多家資安公司評估為「具備高度可複製性」的新型威脅,未來極可能在其他跨鏈協議或預言機服務上重演。

「評論」換言之,這不僅是一宗單一協議被駭的新聞,而是 *DeFi 整體威脅模型正在被重新改寫* 的信號。過去專注於「合約漏洞」與「私鑰外洩」的傳統風險框架,已不足以涵蓋「基礎設施污染」「多層供應鏈攻擊」與「國家級組織長期滲透」等新型攻擊面。

綜合目前業界討論,無論是跨鏈協議、LSDfi 協議還是一般 DeFi 應用,未來在安全設計上有幾項共識逐漸浮現:其一,「*單一驗證依賴*」將被視為高風險配置,導入多重 DVN、門檻簽名、多方計算(MPC)等「*多層防線*」將成為主流;其二,RPC、預言機以及基礎設施供應商的安全審查,將不再只是「外包問題」,而是協議自身風險管理的一部分;其三,如何在維持用戶體驗與交易效率的同時,接受更多安全冗餘與延遲,將是 DeFi 市場重新贏回信任的關鍵。

本次 KelpDAO 事件,最終恐怕不只是一則駭客新聞,而會成為 *跨鏈安全架構* 與 *DeFi 合規監管* 的轉折點:誰能率先從「架構設計」層面補上這一道防線,誰就更有機會在下一輪市場週期中,贏得用戶與機構資金的優先青睞。

留言 0