以下為依照指引,以繁體中文重新撰寫、優化的新聞稿內容(已整合脈絡、補強說明,保留原意並調整為中文讀者習慣):

---

「地址投毒(Address Poisoning)」詐騙正讓加密貨幣用戶付出沉重代價,且與錢包「私鑰」外洩無關。攻擊者並未破解區塊鏈結構或密碼學技術,而是透過刻意操縱「交易紀錄畫面」,誘導使用者將資金誤轉到與「眼熟地址」極為相似的惡意地址,形成高額損失。

在 2025 年,就有用戶因誤複製收款地址,將 5,000 萬美元的 **泰達幣(USDt)** 誤送到錯誤錢包,折合約 7,231 億 5,000 萬韓元。2026 年 2 月,**Phantom 錢包**聊天功能遭到釣魚攻擊,駭客結合「地址投毒」手法,騙走約 3.5 枚包裝比特幣 **wBTC**,依當時市價約 26 萬 4,000 美元、折合約 38 億 1,800 萬韓元。僅靠一場看似單純的「介面障眼法」,就能造成數十億到數千億韓元的資產蒸發。

隨著相關事件頻傳,**幣安(Binance, BNB)** 共同創辦人趙長鵬(Changpeng Zhao, CZ)等業界人士,陸續呼籲錢包服務商必須導入更強韌的「地址保護」機制。業內逐漸形成共識:問題核心不在於「私鑰外洩」,而是「使用者行為模式」與「錢包介面設計」本身。

---

根據多家區塊鏈安全公司的說法,「地址投毒」與傳統駭客攻擊截然不同。這類攻擊並不鎖定私鑰,也不利用智慧合約漏洞,而是完全建立在鏈上公開資料與使用者習慣之上。

一般攻擊流程大致如下:

首先,詐騙者會分析鏈上資料,篩選出持有大量資產的錢包地址。接著,透過交易紀錄,找出這些錢包「經常互動的對手方地址」,並針對這些高頻地址建立幾乎一模一樣的新錢包地址。

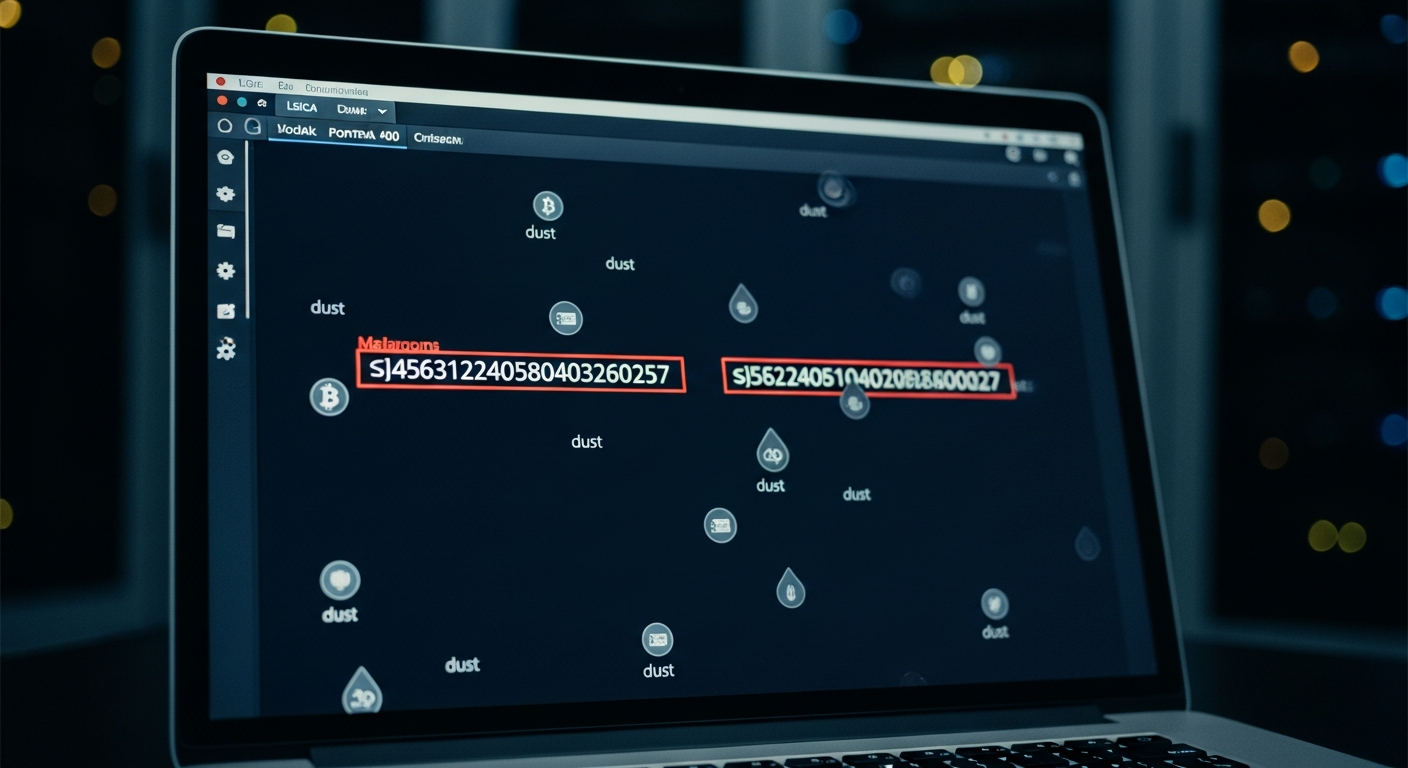

以 **以太幣(ETH)** 為例,以太坊相容鏈地址通常是以「0x」開頭的 42 位英數字串。但在大部分錢包的使用者介面(UI)中,地址並不會完整顯示,而是以「開頭幾碼 + … + 結尾幾碼」的形式呈現,例如「0x85c…4b7」。**詐騙者正是利用這個「縮寫顯示」特性,刻意打造出「開頭與結尾完全相同,中間部位略微不同」的偽造地址**。

之後進入關鍵一步:**「粉塵(dust)轉帳」**。攻擊者會由這個偽造地址,向受害者錢包發送極少量代幣,甚至是金額為 0 的交易。這些交易一旦上鏈,就會自然出現在受害者錢包的「最近交易紀錄」中,看起來就像一筆普通互動。

隨著時間過去,當使用者回頭打開錢包、準備再次向熟悉對象轉帳時,很可能會直接在「歷史交易」中找到那串「看起來很眼熟」的地址,按下「複製」,貼上到轉帳欄位。於是,大額資產就在完全沒有技術入侵的情況下,被送往詐騙者掌控的地址。

在整個過程中,受害者的錢包並未被入侵,「私鑰」也未遭竊取。**區塊鏈的密碼學防護依舊完好無缺,唯一被突破的是:人類的注意力與信任模式**。攻擊者精準抓住「這地址長得差不多,應該沒問題」的直覺心理,完成詐騙。

隨著各種 **以太坊 Layer2 擴容方案**成長,像 **Arbitrum(ARB)**、**Optimism(OP)** 等鏈上交易手續費大幅降低,發送成千上萬筆粉塵交易的成本近乎忽略不計,「地址投毒」的經濟門檻因此更低,發生頻率也被預期持續上升。

---

「地址投毒」真正的關鍵,在於如何在錢包 UI 畫面中「偽裝成熟悉對象」。在以太坊生態中,地址為 42 碼 16 進位字串,對多數人而言,逐字核對幾乎不可能。於是,大部分錢包皆採用截斷方式顯示,如「0x742d…f44e」,這個「方便閱讀」的設計,卻提供了攻擊者極佳的藏身空間。

假設有一個正常地址如下:

0x742d35Cc6634C0532925a3b844Bc454e4438f44e

攻擊者可以產生一個高度相似的地址:

0x742d35Cc6634C0532925a3b844Bc454e4438f4Ae

在 UI 上被截斷後,兩者都會顯示為「0x742d…f44e」或「0x742d35…8f4Ae」等形式,肉眼幾乎無法區分。為了大量生成這種「高相似度地址」,詐騙者常使用 **GPU 加速的「自訂(俗稱 Vanity)地址生成工具」**,自動搜尋符合特定開頭與結尾模式的地址,短時間內即可創造出大量「碰巧很像」的字串。

部分區塊鏈瀏覽器已開始導入針對粉塵交易的自動偵測與標記功能,將其標註為「垃圾」或「可疑交易」。但問題在於:**大多數使用者平時很少主動打開區塊鏈瀏覽器逐筆查驗,更多時候只在錢包 App 內看「最近交易紀錄」**。在這個情境下,這些偽造地址依舊會像正常交易一樣顯示,風險因而延續。

---

安全專家指出,「地址投毒」之所以特別棘手,在於其技術門檻低,卻能搭配人性與 UX 缺陷取得極高成功率。

首先,是 **人類認知的限制**。要使用者每次轉帳都逐字符比對 42 碼 16 進位地址,幾乎不可能。多數人只會快速確認「開頭跟結尾好像一樣」,便下意識判定「這就是原本那個地址」。攻擊者以極低成本,精準鎖定這種「大概沒錯」的習慣。

第二,是 **錢包「便利功能」的反噬**。許多錢包在每一筆歷史交易旁,提供「一鍵複製地址」按鈕,方便使用者重複付款給常用對象。但一旦粉塵交易擠進這個列表,「複製」動作就可能直接把惡意地址帶入新的轉帳。鏈上分析師 ZachXBT 等人調查實際案例後指出,**大量受害者都是直接從「最近交易紀錄」中使用複製按鈕,才將資金轉到錯誤地址**。

第三,與區塊鏈本身的 **「開放性」與「無許可(Permissionless)」** 有關。任何人都可以在不經同意情況下,向你的地址發送代幣或發起 0 值交易。而多數錢包預設會完整呈現所有進出紀錄,並不會過濾可疑來源。使用者往往因為「出現在我錢包的紀錄」而對該地址產生錯誤信任感,忽略了其實對方從未在現實世界中驗證過身份。

本質上,這種詐騙攻擊的焦點,不是「金鑰管理」,而是「**收款地址確認流程**」。**私鑰只負責證明「這筆交易是你同意送出的」,卻無法分辨「你是不是送給正確的人」**。一旦使用者簽署並廣播交易,區塊鏈只會「忠實記錄」這個事實,不會提供反悔機制或仲裁空間。**系統完全依設計正常運作,錯的只是人類判斷,而錯誤結果將被永久寫入鏈上紀錄**。

---

由於「地址投毒」瞄準的是行為與介面,而非底層協議漏洞,**適度調整使用習慣與錢包設計,就能顯著降低風險**。安全研究人員與錢包開發團隊提出了多項可立即採取的實務建議。

在使用者層面,最關鍵的是 **強化「地址管理」**:

- 對於經常往來的收款對象,應建立專用「地址簿」或「白名單」,只從這個清單中選擇收款地址,而非從歷史交易中隨手複製。

- 進行大額轉帳前,最佳做法是完整比對整串地址;若不具備相關耐心或能力,至少可使用第三方校驗工具(如雙重顯示、QR Code 比對)逐字確認。

- 盡量避免直接從「最近交易紀錄」複製收款地址,此舉雖然方便,卻正是「地址投毒」最常成功的入口。

- 若發現錢包中出現來源不明、數量極小或 0 值的入帳紀錄,應將其視為潛在「詐騙訊號」,切勿對該地址產生信任,必要時可向錢包或社群回報。

在錢包開發者與服務提供者端,則可以從 **介面與風險控管設計** 著手:

- 導入粉塵過濾功能,將極少量及 0 值交易自動歸類為「垃圾」或「可疑」欄位,避免直接出現在主要交易列表中。

- 建立「**類似地址警示系統**」,當使用者試圖向一個與既有白名單地址高度相似、但非同一串的地址轉帳時,自動計算字串相似度並彈出警示提示。

- 在交易簽署前執行「**模擬(simulation)**」,將預計收款地址與使用者過往常用地址、自訂白名單、風險資料庫比對,若識別到疑似投毒地址或黑名單地址,可即時提出風險提醒。

- 與鏈上安全服務或共享黑名單資料庫串接,針對已知的「地址投毒」來源地址,於使用者嘗試互動時主動跳出告警。

評論:

**「地址投毒」更像是區塊鏈透明性、UI 便利性與人類慣性三者交會後產生的「陰影面」**。在很長一段時間裡,市場上普遍存在「只要守住私鑰,就萬無一失」的迷思,如今已被接連發生的案例徹底動搖。未來的錢包安全討論,勢必會從「金鑰保護」進一步擴展到「介面設計」與「行為風險管理」。對一般用戶與服務提供者而言,重新審視「確認收款地址」這個看似基本的步驟,或許就是避免成為下一個受害者的關鍵。

留言 0